Pristup resursima kompanije od strane bivših zaposlenih – posledice i preporuke

Milan

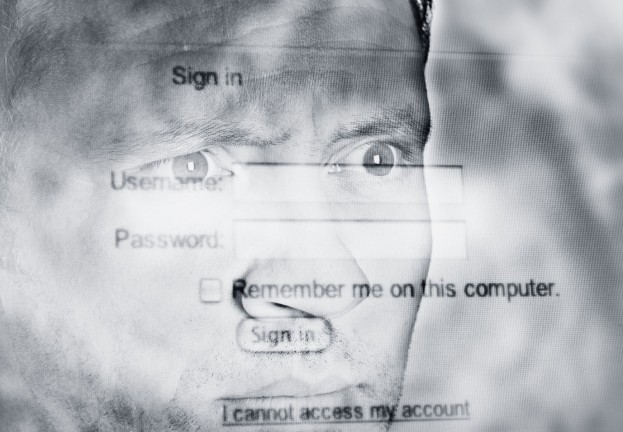

Odlazak zaposlenog iz firme nas obično fokusira na dodatne administrativne aktivnosti, brigu o tome gde zaposleni odlazi, razduživanju njihovog računara, službenog telefona ili automobila, dok se briga o njegovim poslovnim nalozima i pristupanju poverljivim podacima iznenađujuće često zanemaruje.

U prilog tome da se o pristupu resursima kompanije od strane bivših zaposlenih ne brine dovoljno govore i statistički podaci koje je objavila kompanija ESET. Oko 13% ispitanika se pohvalilo činjenicom da i dalje ima omogućen pristup sistemima bivših poslodavaca, pri čemu je četvrtini omogućen pristup podacima u barem dve prethodne firme za koje su radili, dok 16% njih kaže da može pristupiti nalozima svih firmi za koje su ikada radili.

Šta bivši zaposleni rade kada pristupe svojim starim nalozima?

U početku bivši zaposleni iz radoznalosti “isprobava” da li su mu kredencijali još uvek aktivni i šta mu je od podataka dostupno na uvid. Nakon toga, on uglavnom provodi neko vreme samo čitajući podatke, ne bi li se obaveštavao o dešavanjima u svojoj bivšoj firmi. Nakon što se ohrabri, bivši zaposleni napušta pasivnu ulogu nemog posmatrača i preuzima aktivnu ulogu tako što kreće sa bezazlenom izmenom sadržaja, najčešće sa ciljem da se “neslano” našali. Neki od ishoda ovih radnji bez jasne zle namere jesu izmena podešavanja u konfiguraciji sistema ili skidanje i instaliranje nepotrebnih aplikacija.

Šta NEZADOVOLJNI bivši zaposleni rade kada pristupe svojim starim nalozima?

Osveta bivšeg zaposlenog nije samo dobra filmska priča. Naročito je čest scenario u kome je zaposleni imao visok nivo pristupa sistemu i to iskoristio da ukrade ili obriše ključne podatke radi ostvarivanja finansijske koristi, podržavanja konkurencije ili zadovoljenja želje za osvetom.

Narušavanje poverljivosti i sigurnosti podataka obično počinje i mnogo ranije, pre samog odlaska zaposlenog. Vrlo često se otpuštanja radnika mogu predosetiti i tada zaposleni preduzimaju korake koji za njih nisu uobičajeni, kao što su snimanje poverljivih podataka na ličnu USB memoriju ili slanje istih na privatnu email adresu.

Iskustvo i praksa pokazuju da upravo “procureli” pristupni podaci i “zastareli” otvoreni nalozi jesu, većinom, uzrok napada u kojima je došlo do masovne povrede tajnosti podataka. Takođe, na blogu kompanije ESET se navode podaci iz izveštaja o korporativnoj bezbednosti iz 2013. godine, koji navode da je više od tri četvrtine (76%) mrežnih upada bazirano na slabo zaštićenim ili ukradenim kredencijalima bivših zaposlenih.

Šta možete učiniti kako biste predupredili sve ove pretnje – PREPORUKE i SAVETI

1. Vrlo ažurno i precizno održavajte spisak kritičnih podataka – gde se nalaze, ko ima pristup ovim podacima i beležite način na koji se oni štite.

2. Kontinualno nadgledanje pristupa podacima i svih aktivnosti vezanih za prijavljivanja, kao i čuvanje svih logova email sistema.

3. Uspostavljanje formalnog postupka i procedure za radnike koji odlaze. Sam postupak bi trebalo da sadrži kontrolni spisak svih aktivnosti koji bi trebalo da sadrži stavke kao što su kontrola pristupa podacima bivšeg zaposlenog i kontrola njegovih lozinki za osetljive delove mreže. Spisak bi, ukratko, trebalo da izgleda ovako:

- Ugasiti ili onemogućiti nalog Petra Petrovića – što automatski onemogućava VPN, e-mail nalog i pristup mreži. Ovo bi trebalo učiniti ODMAH nakon stupanja odluke o odlasku na snagu;

- Preusmeriti e-mail Petra Petrovića na Jovana Jovanovića, dok svi korisnici ne budu obavešteni o tome da Petar više ne radi;

- Proveriti kroz Petrove funkcije u firmi da li je još nečemu dodatno imao pristup, pa te naloge ugasiti ili ih preimenovati na ostale zaposlene.

4. Definisanje i sprovođenje procedura za upravljanje lozinkama gde su osnovne aktivnosti definisanje pravila kojim se default lozinke menjaju odmah pri prvom logovanju, izbegavanje korišćenja zajedničkih lozinki i njihova redovna izmena za sve zaposlene.

Deo teksta preuzet i preveden sa http://www.welivesecurity.com/2014/05/28/thousands-ex-workers-still-password-old-jobs/.

EXTREMEovanje - iz iskustva za iskustvo

Budite u tokuDobro došli na EXTREMEovanje – naš kutak za razmenu znanja, ideja i iskustava. Kroz priče iz prakse, savete i tehnološke uvide, pomažemo vam da bolje razumete kako digitalna rešenja mogu unaprediti vaš posao. Više od 25 godina smo uz klijente – i svaki tekst ovde je nastavak tog puta, pisan iz stvarnog iskustva.

ELASTIC SIEM: Vaš elastičan odgovor na sutrašnje sajber pretnje

Sajber bezbednost je za dobar broj poslovnih ljudi pomalo ono što je zdravstvena ustanova za običnog čoveka. Plaćamo osiguranje, verujemo da smo zdravi, retko tamo…

DIGITALNA ISTINA: Sve je teže lagati, i to je dobra vest

Pre svega moram da vam kažem da ne radim u Photoshopu. Ne obrađujem fotografije, ne snimam video sadržaj, niti dizajniram vizuale za društvene mreže. Dobro……

Kako veštačka inteligencija unapređuje selekcije u Photoshopu

Selekcije u Photoshopu su svakako jedna od najvažnijih i najčešće korišćenih opcija. Uvek nešto treba da se odvoji od nečeg drugog na slici. Koliko god…

Newsletter

Lorem Ipsum

Tellus ultrices leo tristique ultrices tempus. Donec curabitur blandit nunc quis se.

Bilten

Naš Infobilten donosi vam najrelevantnije vesti iz industrije, tržišne trendove i stručne analize. Prijavite se kako biste bili korak ispred u svojoj oblasti i donosili informisane odluke uz najnovije uvide koji stižu svakog meseca.

Infobilten

Budite u toku sa našim Infobiltenom, koji vam donosi najnovije vesti iz IT industrije, uvide i trendove direktno u vaš inbox.

Sigurnosni Bilten

Zaštitite svoje poslovanje uz naš Sigurnosni bilten, koji vam donosi najnovije informacije o sajber pretnjama i bezbednosnim praksama

Kreativni Bilten

Prijavite se na naš Kreativni bilten i dobijajte najnovije trendove u dizajnu, savete o softveru i kreativnu inspiraciju.